手工杀马

工具:iostat sar top chkrootkit rkhunter PC Hunter(windows 后门排查)

准备工作:

虚拟机的网络适配器选择NAT连接;

植入木马:

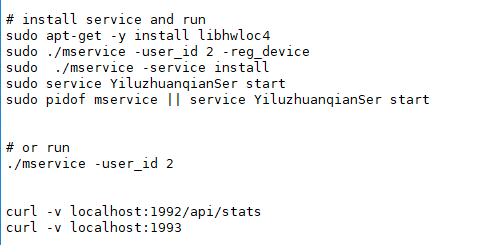

将mservice.sh的执行文件放在/目录下

执行木马脚本开始:

sudo bash mservice.sh 55138 //55138为自己的一路挣钱ID号

查找木马

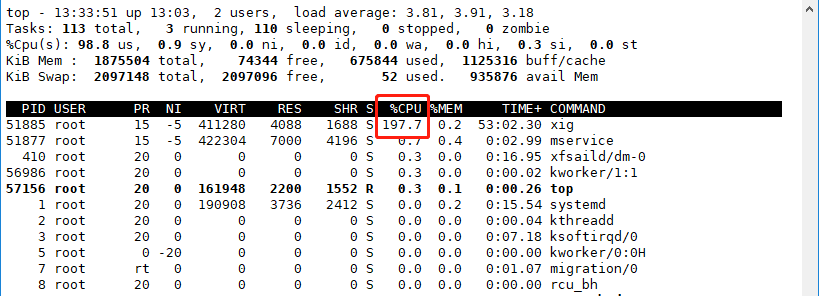

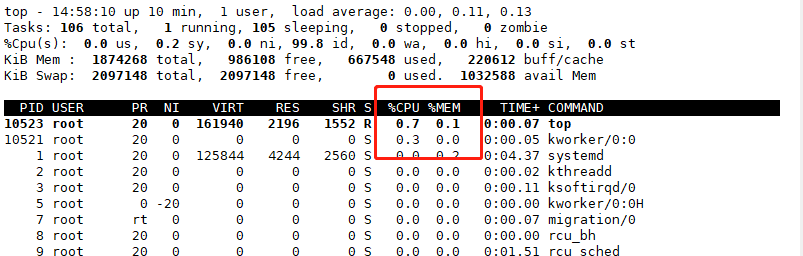

1.通过查看top看到CPU占有197.7%(2个CPU)

2.通过lsof -p 51885查看xig的进程目录

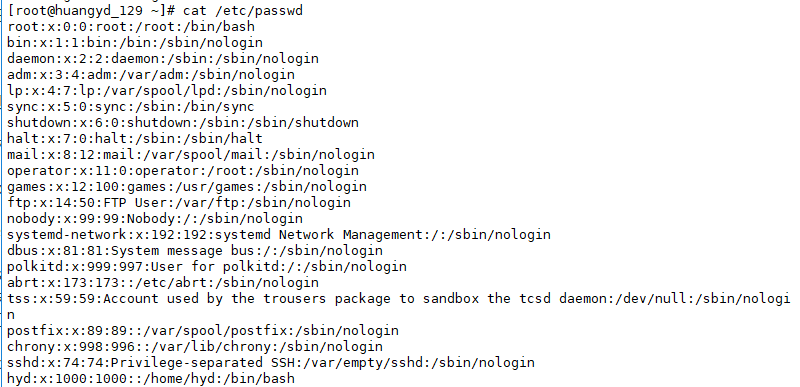

3.通过命令cat /etc/passwd发现了陌生用户

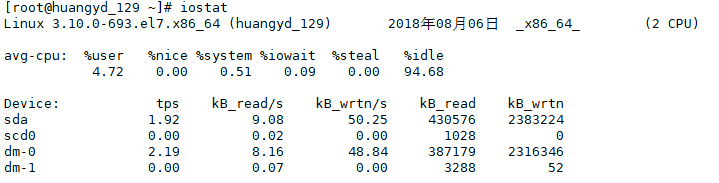

4.用iostat命令查看块设备运行状态

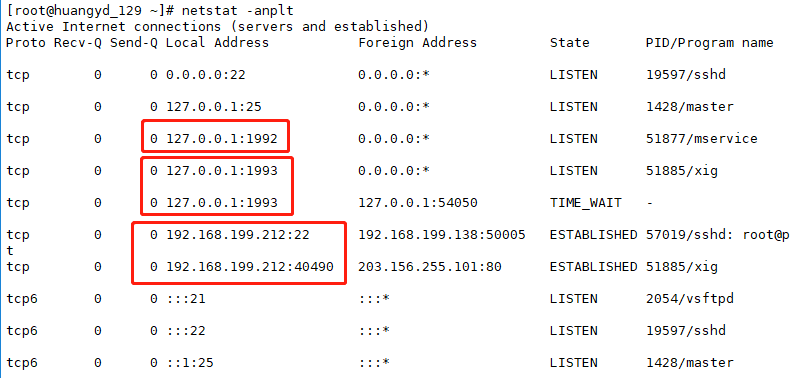

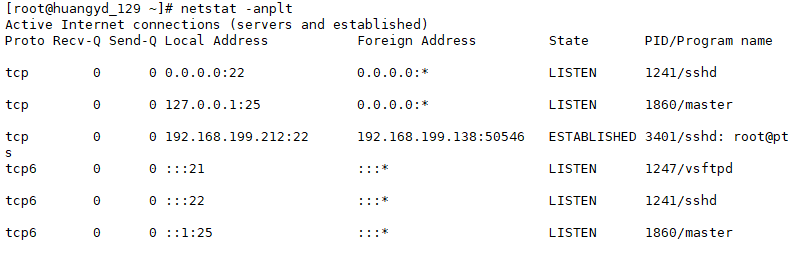

5.用netstat -anplt查看端口开放情况,发现了几个可疑的端口和对应的服务。

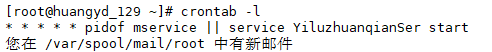

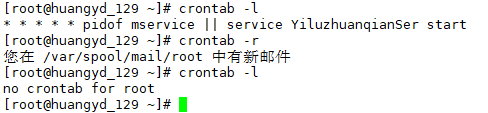

6.用crontab -l命令查看计划任务,发现了可疑状态。

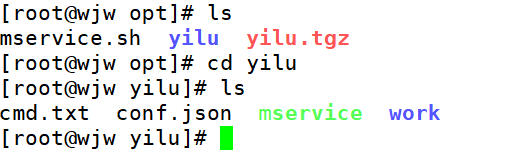

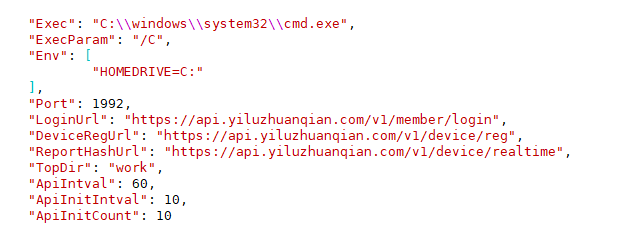

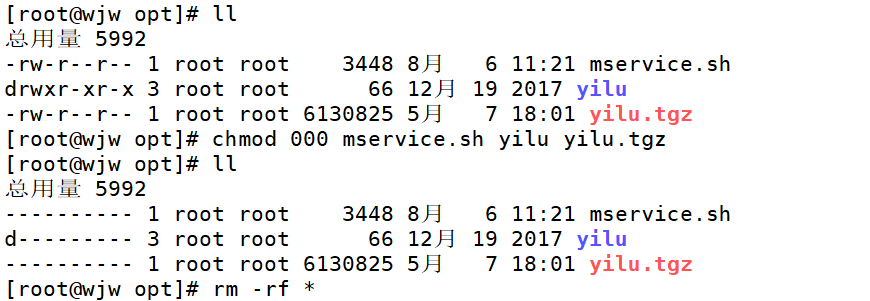

7.在/opt中目录中新增了如下的可疑文件

查看这些文件的内容如下:

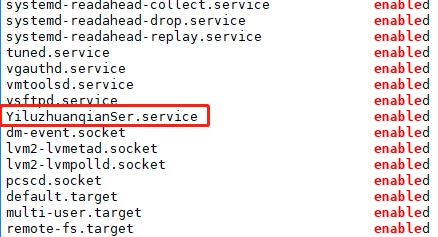

8.查看开机启动项systemctl list-unit-files | grep enable,发现YiluzhuanqianSer.service服务。

9.其他:

(1)通过命令find . -type -f atime -3搜索最近3天内被访问过的所有文件

(2)history 查看命令历史。less .bash_history查看各用户命令记录。

(3)last查看最近登录用户。

(4) 查看日志

(5)检查lib库,检查/tmp/目录,检查alias别名

清除木马

1.清除计划任务。

crontab -r //清除计划任务

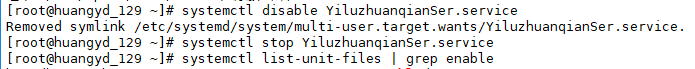

2.关掉可疑的开机自启服务YiluzhuanqianSer.service

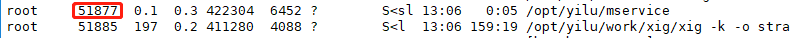

3.查看进程,杀死可疑的服务进程

ps aux

kill -9 51877

4.删除可以的文件和目录

清除木马文件权限(权限设置为000),然后删除

5.reboot 重启

检测已经清除木马

CUP运行正常:

端口开放正常:

一路赚钱后台212的IP已经离线:

参考文献: